يستهدف مجرمو الإنترنت الشركات التي تعمل بكمية كبيرة من البيانات الشخصية ولكن لديها ممارسات أمان أساسية مطبقة. على هذا النحو ، غالبًا ما يستهدفون متاجر التجارة الإلكترونية.

منذ عام 2020 ، ازدهرت التجارة الإلكترونية ، مما ساعد الآلاف من رواد الأعمال على إطلاق أعمالهم التجارية عبر الإنترنت. لسوء الحظ ، أصبحت المتاجر عبر الإنترنت أيضًا ضحية شائعة للمتسللين الذين يتطلعون إلى سرقة بيانات العملاء.

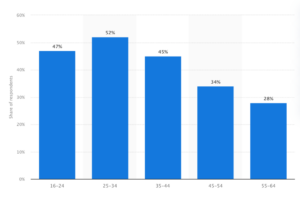

في عام 2021 ، تقريبا شنومكس٪ من شركات التجارة الإلكترونية تعرضت لهجمات أمنية في يوم الجمعة الأسود / يوم الإثنين الإلكتروني ، ارتفاعًا من حوالي 32٪ في عام 2019. وعلى الرغم من ارتفاع الهجمات ، أفاد 32٪ فقط من أصحاب الأعمال بأنهم مستعدون لوقف الهجمات.

في هذه المقالة ، سنناقش أمان التجارة الإلكترونية ، والتهديدات الأكثر شيوعًا ، وكيف يمكنك حماية متجرك عبر الإنترنت من مجرمي الإنترنت.

ما هو أمن التجارة الإلكترونية؟

يجب على مالكي المتاجر تعيين بروتوكولات تحمي بيانات المستخدم من المتسللين — هذه البروتوكولات هي إجراءات أمان للتجارة الإلكترونية. نظرًا لأن ثقة المستهلك هي الكأس المقدسة للمتاجر عبر الإنترنت ، فإن الهدف من أمان التجارة الإلكترونية هو دعم العلاقة بين العميل والبائع من خلال توفير بيئة آمنة.

للقيام بذلك بشكل فعال ، يجب على بروتوكولات أمان التجارة الإلكترونية:

- حماية البيانات الخاصة من أطراف ثالثة

- حافظ على البيانات غير مغشوشة

- السماح فقط للأشخاص المصرح لهم بالوصول

يمكن فقط للمزيج الشامل من سلامة البيانات والمصداقية والخصوصية تأمين أعمال التجارة الإلكترونية الخاصة بك من أعين المتطفلين المتطفلين. تابع القراءة لمعرفة كيف يمكنك ضمان الأمن.

الفرق بين أمن التجارة الإلكترونية والامتثال

أمان التجارة الإلكترونية هو عملية دائمة التطور يجب أن تهمك أنت وعملك. إنه يعمل بشكل مستقل عن الامتثال ويتطلب إجراءات استباقية من نهايتك لحماية معاملات العملاء وبياناتهم.

من ناحية أخرى ، يركز الامتثال على كيفية إدراك السلطات لممارسات عملك على أساس المعايير المحددة. على سبيل المثال ، هناك معيار أمان بيانات صناعة بطاقات الدفع. يجب أن تكون متوافقًا مع PCI DSS من أجل معالجة بيانات بطاقة الائتمان بأمان. إذا كنت تستخدم ملفات Ecwid بواسطة Lightspeed لمتجرك عبر الإنترنت ، فأنت بالفعل متوافق مع PCI DSS.

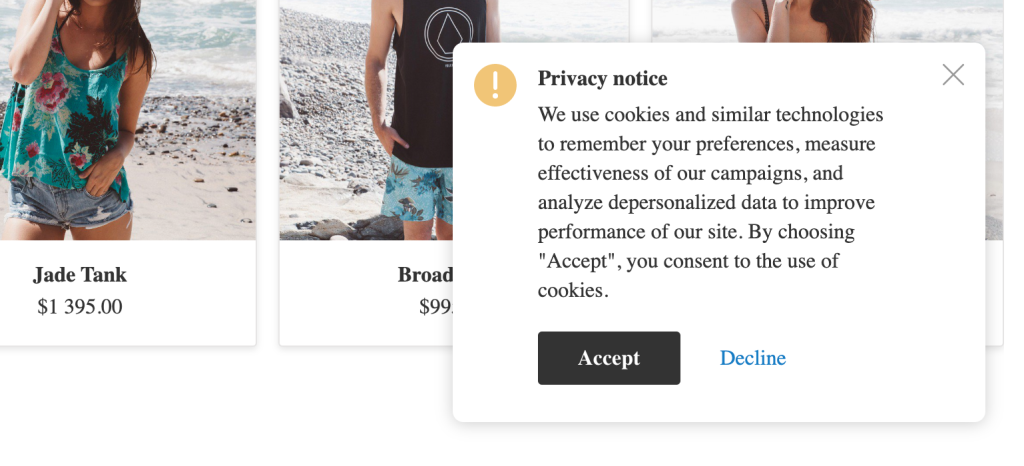

تحتاج متاجر التجارة الإلكترونية أيضًا إلى أن تكون على دراية بالقوانين الإقليمية المختلفة إذا كانت تخدم العملاء من مناطق معينة. على سبيل المثال ، إذا كنت تبيع عبر الإنترنت في أوروبا ، فعليك الامتثال للوائح الناتج المحلي الإجمالي أثناء معالجة بيانات عملائك. ضع في اعتبارك أنه ينطبق على عملك حتى لو لم يكن موجودًا في أوروبا. إذا كان لديك عملاء من الاتحاد الأوروبي ، فأنت بحاجة إلى الامتثال للائحة العامة لحماية البيانات (GDPR).

يحتوي Ecwid من Lightspeed على كل ما تحتاجه للامتثال للوائح الناتج المحلي الإجمالي. الدفع هذه التعليمات للتأكد من أنك قمت بتمكين جميع الإعدادات اللازمة للامتثال للائحة العامة لحماية البيانات.

أحد متطلبات القانون العام لحماية البيانات (GDPR) هو الحصول على موافقة العملاء الواضحة على استخدام ملفات تعريف الارتباط

التهديدات الرئيسية لأمن التجارة الإلكترونية

قبل أن تتعلم كيفية حماية متجرك عبر الإنترنت من مجرمي الإنترنت ، عليك تحديد التهديدات الأمنية المختلفة. عندما يتعلق الأمر بالتجارة الإلكترونية ، فإن معظم المهاجمين سيتظاهرون بأنهم مواقع أصلية لاستغلال ثقة المستهلك ، أو مهاجمة نظام الدفع الذي تستخدمه المتاجر عبر الإنترنت مباشرة.

التصيد

يعتبر التصيد الاحتيالي من أقدم الحيل في كتاب المتسللين ولا يزال فعالاً للغاية حتى يومنا هذا. يتوقف نجاحها على استغلال رغبة الناس في الوثوق بأصالة الأعمال التجارية.

يقوم المتسللون بتقليد الأعمال الحقيقية لإرسال ملفات وروابط ضارة إلى المستهلكين ، واستخراج البيانات عندما يستجيب المستلم. في معظم الحالات ، يستخدم المتسللون فواتير مزيفة وعروض ترقية الحساب وأوامر جديدة لجذب الأشخاص. تستهدف عمليات التصيد الاحتيالي فرق العمل الداخلية والعملاء. في كثير من الأحيان ، يكون من الصعب التفرقة بين الاحتيال والشيء الحقيقي دون تفكير شديد.

تشمل أنواع التصيد الشائعة في التجارة الإلكترونية ما يلي:

- استنساخ التصيد: هجوم تصيد حيث يستنسخ المتسللون بريدًا إلكترونيًا شرعيًا سابقًا ويرسلون نسخة إلى المستلم بروابط ضارة.

- التصيد الرمح أو تصيد الحوت: قد يتظاهر أحد المتطفلين بأنه موظف لديك ويطلب منك تحويل الأموال أو تغيير تفاصيل الدفع للفاتورة ، وما إلى ذلك.

اتبع تعليمات من مركز المساعدة لحماية نفسك من التصيد الاحتيالي.

الاسبام

البريد العشوائي عبارة عن هجوم كبير الحجم يتطلب مجهودًا ضئيلًا يطعم المستهلكين للنقر على الروابط الضارة. بينما تُستخدم المرفقات عادةً للتصيد الاحتيالي ، غالبًا ما تظهر رسائل البريد العشوائي في الرسائل القصيرة والتعليقات والرسائل المباشرة ورسائل البريد الإلكتروني التي تحتوي على روابط.

على سبيل المثال ، ستعرض مواقع التجارة الإلكترونية مراجعات المستهلكين للدليل الاجتماعي. سيستخدم المتسللون قسم التعليقات لمشاركة البريد العشوائي. تأكد من تنظيف التعليقات أو التعليقات غير المرغوب فيها من موقع الويب الخاص بك. إذا لم تكن تتصدر رسائل البريد العشوائي على موقع الويب الخاص بك ، فقد تجتذب عقوبات من Google - وتفقد العملاء المخلصين.

الاحتيال المالي

يتخذ الاحتيال المالي أشكالًا عديدة ولكنه أحد أكثر الطرق شيوعًا التي يمكن للقراصنة من خلالها مهاجمة عملك. يتصفح المجرمون مواقع بطاقات الائتمان لكشط البيانات ، وإجراء عمليات الخداع للحصول على تفاصيل البطاقة من العملاء ، وطلب المنتجات باستخدام البطاقات المسروقة ، واستخدام طلبات الإرجاع المزيفة لاستنزاف العملاء وشركتك.

في حالة تأثرك أنت أو عملاؤك بالاحتيال على بطاقة الائتمان ، ففكر في إعداد تنبيه يخبرهم متى يفعلون ذلك قفل أو تجميد رصيدهم.

هجمات DDoS والقوة الغاشمة

عندما يبدأ المتسللون في الهجوم ، فإنهم سيتجهون إلى هجمات الحرمان المخصص للخدمة (DDoS) وهجمات القوة الغاشمة. هجمات DDoS وما شابهها من هجمات DoS تطغى على موقع التجارة الإلكترونية وإغلاقه في النهاية عن طريق إرسال حركة مرور كبيرة الحجم من خادم واحد أو خوادم موزعة.

تمنح مبيعات الجمعة السوداء و Cyber Monday للمتسللين أفضل فرصة لجعل المتاجر عبر الإنترنت غير متاحة. هذا هو جانب أمان التجارة الإلكترونية الذي يؤثر بشكل مباشر على قدرتك على بيع البضائع.

تستخدم هجمات القوة الغاشمة أساليب التجربة والخطأ للوصول إلى معلومات تسجيل الدخول أو التفاصيل المالية. نظرًا لأن هذه عملية آلية ، فلن يستغرق المتسللون وقتًا طويلاً للعثور على المجموعات الصحيحة.

البرامج الضارة وبرامج الفدية

يجب أن تكون كل شركة على دراية بالبرامج الضارة وبرامج الفدية ، والتي تمثل تهديدات مستمرة للأمن السيبراني. البرامج الضارة هو المصطلح الشامل لأي نوع من البرامج المصممة لسرقة البيانات وحذفها واحتجازها كرهينة. يمكن القيام بذلك باستخدام برامج الإعلانات المتسللة التي تعمل على إبطاء الأجهزة ، وتعديل أحصنة طروادة لأنظمة التشغيل ، وإفساد حقن SQL لقواعد البيانات.

برامج الفدية هي نوع من البرامج الضارة التي اكتسبت مكانة بارزة في الآونة الأخيرة بسبب كمية البيانات الهامة التي يخزنها الأشخاص في أجهزتهم والمدى الذي يرغبون فيه لاسترداد ذلك.

هجمات الهندسة الاجتماعية

يعتمد التصيد الاحتيالي وغيره من عمليات الاحتيال بشكل كبير على تكتيكات الهندسة الاجتماعية لخداع الأهداف. مع انتشار مجموعات البيانات ، أصبحت الهندسة الاجتماعية أداة فعالة للقراصنة. يستخدمون خلفيات الملف الشخصي للتظاهر بأنهم أعمال أو عملاء موثوق بهم ويستغلون نقاط الضعف العاطفية لسرقة البيانات.

إذا تم خداعك عبر الإنترنت بهجوم هندسة اجتماعية ، معرفة كيفية الاستجابة بسرعة يمكن أن تساعدك على استعادة ما فقدته.

كيف تحمي متجرك عبر الإنترنت من التهديدات السيبرانية

الآن بعد أن عرفت الطرق المختلفة التي يمكن لمجرمي الإنترنت من خلالها استهداف متجرك أو عملائك ، فقد حان الوقت لفهم كيف يمكنك الدفاع ضدهم.

تأمين كلمات المرور الخاصة بك

إذا كنت تعتقد أن كلمات المرور الخاصة بك قوية ، فكر مرة أخرى. وفقا ل دراسة أنظمة الخلية، يمكن لهجمات القوة الغاشمة اختراق كلمة مرور مكونة من 8 أحرف أبجدية رقمية في 39 دقيقة.

فيما يلي أفضل الممارسات لـ كلمات مرور قوية:

- استخدم دائمًا مجموعات من الأحرف الكبيرة والصغيرة والأرقام والأحرف الخاصة لجعل كلمات مرورك معقدة.

- كما أظهرت دراسة Hive Systems ، فإن طول كلمات المرور مهم للغاية ، إن لم يكن أكثر. اجعل الأمر إلزاميًا للفرق والعملاء الجدد لإنشاء كلمات مرور مكونة من 12 حرفًا.

- لا تعيد استخدام كلمات المرور القديمة لأنها غالبًا ما تفتح الأبواب أمام الهجمات المصممة اجتماعيًا.

- الشيء نفسه ينطبق على المراجع العامة وسهلة التخمين. لا تستخدم الاقتباسات الشائعة أو أعياد الميلاد أو المعلومات الشخصية. الأهم من ذلك ، لا تشارك كلمات المرور علنًا.

- في النهاية ، استخدم مدير كلمات مرور جيد لإنشاء كلمات مرور عشوائية ومعقدة لعمليات تسجيل الدخول.

اختر منصة استضافة والتجارة الإلكترونية الآمنة

يعتمد جزء كبير من أمان التجارة الإلكترونية على استضافة المواقع ومنصات التجارة الإلكترونية التي تختارها. يمكنك استخدام Amazon Web Services (AWS) ، سحابة جوجل، أو اختر موفر استضافة خاص بفئة معينة مع مرافق التجارة الإلكترونية المضمنة فيه.

في كلتا الحالتين ، عليك التأكد من أن منصات الاستضافة والتجارة الإلكترونية الخاصة بك تغطي بعض الأساسيات:

- الامتثال PCI DSS

- النسخ الاحتياطي التلقائي

- HTTPS في كل مكان

- لا تجمع معلومات بطاقة الائتمان

- يتكامل مع العديد من مزودي الدفع

تم بناء Ecwid من Lightspeed على أساس الأمان وخصوصية العملاء. يعتمد على AWS و يغطي جميع أفضل ممارسات الأمان المذكورة أعلاه لجعل أعمال التجارة الإلكترونية الخاصة بك آمنة بقدر الإمكان.

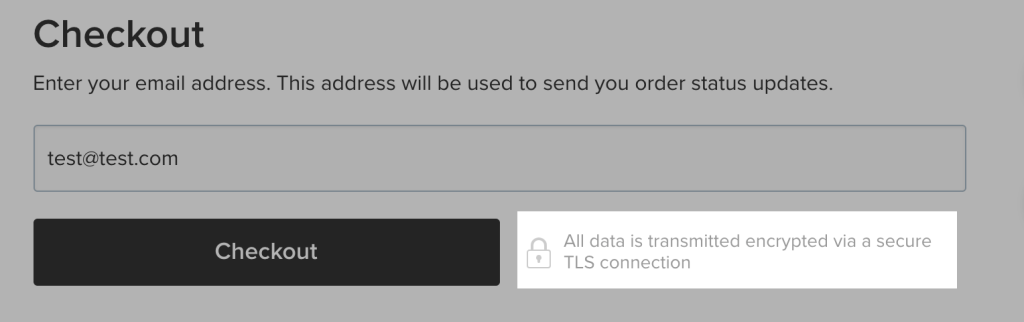

لتظهر لعملائك أن التسوق في متجرك آمن ، يعرض Ecwid هذه الرسالة عند الخروج

احصل على شهادة SSL

تعد شهادة طبقة مآخذ التوصيل الآمنة (SSL) ضرورية للمتاجر عبر الإنترنت التي تتلقى الكثير من الاستعلامات الحساسة. يقوم بروتوكول SSL بتشفير جميع طلبات المستخدم إلى خوادم مواقع الويب ، بدءًا من عمليات تسجيل الدخول إلى الحساب وحتى معلومات الدفع.

يعد SSL أيضًا جزءًا من بروتوكول HTTPS الذي يجعل موقع الويب الخاص بك أكثر مرن ضد المتسللين. يعرض متجر التجارة الإلكترونية بدون شهادة SSL حركة المرور الخاصة به لأي شخص يتطلع إلى الانقضاض وسرقة المعلومات.

يعد SSL إلزاميًا للامتثال لـ PCI DSS وبما أن Ecwid من Lightspeed يدعم PCI DSS ، فإن متجرك عبر الإنترنت محمي تلقائيًا بشهادة SSL مناسبة.

إذا قمت بإضافة متجر Ecwid إلى موقع ويب موجود ، فتأكد من ذلك الحصول على شهادة SSL لبقية موقع الويب الخاص بك.

مخازن Ecwid محمية ببروتوكول HTTPS و SSl. يمكن لعملائك أن يروا بسهولة أن التسوق في متجرك عبر الإنترنت آمن

استخدم برامج مكافحة الفيروسات

على الرغم من أن برامج التشغيل الحقيقية قد تطورت من حيث الأمان ، فقد تطورت أيضًا من المتسللين. في حين أن أجهزة الكمبيوتر معرضة بشكل خاص للهجمات الإلكترونية ، يمكن اختراق الأجهزة المحمولة أيضًا. لا تدير عملك باستخدام الحماية الافتراضية على أجهزتك.

تستخدم برامج مكافحة الفيروسات سنوات من المعرفة والخبرة في المجال لاكتشاف الهجمات بشكل استباقي والتخفيف من تهديداتها لمساعدتك على تجنب التوقف عن العمل. لا يمكنك البحث يدويًا عن البرامج الضارة أو الفيروسات أو برامج التجسس في لوحة الإدارة أو الشبكات كل ثانية. يقوم برنامج مكافحة الفيروسات بأتمتة المهام ويراقب سرقات البيانات المحتملة.

قد يقوم برنامج مكافحة الفيروسات الجيد بتجميع الحماية من البرامج الضارة مع الحماية من سرقة الهوية ، و VPN الخاص ، ومدير كلمات المرور للأمان الشامل.

قم بعمل نسخ احتياطية بشكل منتظم

تخزن مواقع التجارة الإلكترونية أطنانًا من وسائط المنتج (مثل صور المنتج) وبيانات المستخدم التي تتطلب نسخًا احتياطيًا منتظمًا. عندما تقوم بعمل نسخ احتياطية من موقع الويب الخاص بك ، فإنك تخفف من مخاطر أعطال الأجهزة والهجمات الإلكترونية التي تؤدي إلى إبطاء عملك. يقدم معظم مزودي خدمات استضافة التجارة الإلكترونية ، بما في ذلك Ecwid by Lightspeed ، نسخًا احتياطية تلقائية لموقع الويب لهذه الأسباب.

قد تتساءل ، لماذا يجب أن أركز على النسخ الاحتياطية إذا كان مضيف التجارة الإلكترونية الخاص بي يعتني بها؟ تعد النسخ الاحتياطية التلقائية إلى السحابة رائعة وتوفر لك الوقت إذا حدث خطأ ما. ولكن يجب عليك أيضًا المضي قدمًا وتنزيل نسخ من بيانات موقع الويب الخاص بك بانتظام ، ويفضل أن يكون ذلك على جهاز منفصل. هذا أمان من الفشل يمكن أن يحميك من حالات التباطؤ والإغلاق وإلحاق الضرر بسمعتك.

قم بإعداد VPN

تمتلك معظم متاجر التجارة الإلكترونية في عالم ما بعد الجائحة فرقًا بعيدة ، مما يجعل الشبكة الافتراضية الخاصة (VPN) ضرورية للأمن.

تقوم شبكات VPN بتشفير البيانات التي تنتقل بين العقد وإخفاء عناوين IP في معظم الحالات. يمكن للموظفين مشاركة الملفات الكبيرة بأمان ويمكن للعملاء مشاركة البيانات السرية دون إرجاعها إليهم. تتيح لك شبكات VPN أيضًا تجاوز القيود الجغرافية وخدمة العملاء في أسواق أوسع. يمكنك أيضًا إعداد شبكة خاصة افتراضية على جهاز التوجيه في مكتبك للحفاظ على أمان جميع الأجهزة الموجودة في الموقع.

ثقف عملائك

متجر التجارة الإلكترونية الخاص بك آمن مثل العملاء الأكثر عرضًا. الأمان ليس أبدًا طريقًا باتجاه واحد - يحتاج كل من الشركة والعميل إلى حماية البيانات من نهايات كل منهما. لهذا السبب من المهم تضمين العملاء في استراتيجية أمان التجارة الإلكترونية الخاصة بك وتمكينهم من استخدام ميزات الأمان الضرورية. بالإضافة إلى ذلك ، يمكنك مشاركة هذه المعلومات الهامة حول الأمن السيبراني بمساعدة ملف قاعدة المعرفة.

على سبيل المثال ، يجب توحيد المصادقة متعددة العوامل (MFA) في جميع المجالات. ومع ذلك ، عليك أن تكون الشخص الذي يقوم بتثقيف عملائك. على سبيل المثال ، يمكنك تحديد كلمات مرور أبجدية رقمية مكونة من 12 حرفًا ، ودفعها لتغيير كلمات المرور كل بضعة أشهر ، وشرح كيف يمكن لأمر المشاركة أو بيانات تسجيل الدخول الكشف عن حساباتهم ، وتوضيح معلمات الاتصال حتى لا يقعوا في خدع التصيد الاحتيالي.

يمكن للعملاء المهتمين بالأمان تحديد ما إذا كان قد تم اختراقهم أم لا الخطوات التي يتعين عليهم اتخاذها إذا سُرقت هويتهم.

لف

بصفتك مالكًا لأعمال التجارة الإلكترونية ، عليك ارتداء قبعات متعددة كل يوم. قد يكون من المستحيل الانتباه عن كثب إلى أشياء مهمة مثل الأمان. لكن كل ما يتطلبه الأمر هو خطأ واحد لفقدان بيانات العملاء وأموالهم وسمعتهم.

يمكن أن تساعدك Ecwid من Lightspeed على اجتياز العالم المعقد لأمن التجارة الإلكترونية وأتمتة الجزء الأكبر من الإجراءات بحيث يمكنك التركيز عليها تنمية متجرك عبر الإنترنت.

هل تريد معرفة المزيد عن الأمن السيبراني للتجارة الإلكترونية؟

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://www.ecwid.com/blog/how-to-protect-your-online-store-from-cyber-threats.html

- 2019

- 2020

- 2021

- القدرة

- من نحن

- فوق

- الوصول

- وفقا

- حسابي

- الحسابات

- في

- الإجراءات

- وأضاف

- وبالإضافة إلى ذلك

- عناوين

- مشرف

- ضد

- قدما

- ملاحظه

- الكل

- سابقا

- أمازون

- أمازون ويب سيرفيسز

- أمازون ويب سيرفيسز (أوس)

- كمية

- الحماية من الفيروسات

- أي شخص

- تظهر

- المناطق

- البند

- مهاجمة

- الهجمات

- اهتمام

- الأصالة

- التحقّق من المُستخدم

- أصالة

- سلطات

- أتمتة

- الآلي

- الأتمتة

- أوتوماتيك

- تلقائيا

- AWS

- الى الخلف

- خلفيات

- النسخ الاحتياطي

- على أساس

- الأساسية

- الأساسيات

- لان

- أصبح

- أفضل

- أفضل الممارسات

- ما بين

- اسود

- مجلس

- كتاب

- القوة الغاشمة

- بنيت

- الأعمال

- الممارسات التجارية

- الأعمال

- يستطيع الحصول على

- لا تستطيع

- فيزا وماستركارد

- صناعة البطاقات

- بطاقات

- يهمني

- حقيبة

- الحالات

- غير رسمية

- مركز

- معين

- شهادة

- تغيير

- الأحرف

- التحقق

- اختار

- واضح

- اغلاق

- سحابة

- جمع

- مجموعة

- تركيبات

- التعليق

- تعليقات

- مشترك

- Communication

- مجمع

- الالتزام

- متوافقة

- أجهزة الكمبيوتر

- قلق

- موافقة

- نظر

- ثابت

- مستهلك

- المستهلكين

- بهيكل

- خلق

- ائتمان

- بطاقة إئتمان

- المجرمين

- حرج

- حاسم

- زبون

- بيانات العميل

- العملاء

- الانترنت

- سايبر الاثنين

- الأمن الإلكتروني

- هجمات الكترونية

- مجرمو الإنترنت

- الأمن السيبراني

- البيانات

- أمن البيانات

- قواعد البيانات

- قواعد البيانات

- يوم

- دوس

- مخصصة

- الترتيب

- يعتمد

- تصميم

- على الرغم من

- تفاصيل

- جهاز

- الأجهزة

- صعبة

- مباشرة

- مباشرة

- بحث

- وزعت

- لا

- الأبواب

- DOS

- إلى أسفل

- بإمكانك تحميله

- الوقت الضائع

- بسهولة

- التجارة الإلكترونية

- تثقيف

- الطُرق الفعّالة

- على نحو فعال

- البريد الإلكتروني

- رسائل البريد الإلكتروني

- موظف

- الموظفين

- تمكين

- ينتهي

- الهندسة

- ضمان

- رواد الأعمال

- البيئة

- خطأ

- أساسي

- إلخ

- EU

- أوروبا

- حتى

- في النهاية

- كل يوم

- كل شخص

- كل شىء

- تطورت

- مثال

- القائمة

- تمكنت

- خبرة

- شرح

- استغلال

- عين

- العيون

- زائف

- فال

- المميزات

- قليل

- ملفات

- مالي

- تركز

- ويركز

- القوة

- احتيال

- تجمد

- الجمعة

- تبدأ من

- GDPR

- الامتثال GDPR

- جغرافي

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- منح

- هدف

- يذهب

- خير

- بضائع

- عظيم

- الإختراق

- اخترق

- القراصنة

- قراصنة

- أجهزة التبخير

- وجود

- بشكل كبير

- مساعدة

- مساعدة

- إخفاء

- جدا

- خلية النحل

- عقد

- كلي

- مضيف

- استضافة

- كيفية

- كيفية

- HTML

- HTTPS

- تحديد

- هوية

- الآثار

- أهمية

- مستحيل

- in

- تتضمن

- بما فيه

- بشكل مستقل

- العالمية

- معلومات

- مثل

- سلامة

- داخلي

- المشاركة

- شديد

- احتفظ

- نوع

- علم

- المعرفة

- كبير

- إطلاق

- القوانين

- طبقة

- تعلم

- الطول

- سرعة الضوء

- وصلات

- المدرج

- تقع

- طويل

- أبحث

- فقد

- الكثير

- مخلص

- رائد

- جعل

- يصنع

- القيام ب

- البرمجيات الخبيثة

- مدير

- تفويض

- إلزامي

- يدويا

- كثير

- الأسواق

- المسائل

- ماكس العرض

- الإجراءات

- الوسائط

- التجار

- الرسالة

- رسائل

- طرق

- MFA

- ربما

- مانع

- دقائق

- خطأ

- تخفيف

- الإثنين

- مال

- المقبلة.

- الأكثر من ذلك

- أكثر

- الاكثر شهره

- خطوة

- متعدد

- ضروري

- حاجة

- شبكة

- الشبكات

- جديد

- العقد

- أرقام

- هجومي

- عرض

- عروض

- Office

- قديم

- أقدم

- ONE

- online

- جاكيت

- تعمل

- أنظمة التشغيل

- الفرصة

- طلب

- الطلبات

- أخرى

- كاتوا ديلز

- أصحاب

- صفقة

- لوحة

- المعلمات

- جزء

- خاصة

- كلمة المرور

- إدارة كلمة المرور

- كلمات السر

- الماضي

- وسائل الدفع

- بطاقة الدفع

- نظام الدفع

- مجتمع

- الشعب

- الشخصية

- البيانات الشخصية

- التصيد

- هجوم التصيد

- حيل الخداع

- اختيار

- المكان

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- الرائج

- ممكن

- الممارسات

- سابق

- خصوصية

- خاص

- استباقية

- عملية المعالجة

- معالجة

- المنتج

- المنتجات

- ملفي الشخصي

- الشهرة

- دليل

- لائق

- حماية

- محمي

- الحماية

- بروتوكول

- البروتوكولات

- مزود

- مقدمي

- توفير

- علانية

- بسرعة

- عشوائية

- الفدية

- عرض

- استعداد

- حقيقي

- الأسباب

- تسلم

- الأخيرة

- استعادة

- المراجع

- إقليمي

- منتظم

- بانتظام

- قوانين

- صلة

- الخدمة الموثوقة

- عن بعد

- وذكرت

- سمعة

- طلبات

- تطلب

- المتطلبات الأساسية

- يتطلب

- هؤلاء

- الرد

- REST

- القيود

- عائد أعلى

- التعليقات

- ارتفاع

- المخاطرة

- جهاز التوجيه

- يجري

- خزنة

- بسلام

- الأملاح

- نفسه

- حفظ

- احتيال

- الحيل

- بحث

- الثاني

- القسم

- تأمين

- أمن

- تهديدات أمنية

- بيع

- بيع

- إرسال

- حساس

- خدمة

- الخدمة

- خدماتنا

- طقم

- ضبط

- إعدادات

- الأشكال

- مشاركة

- مشاركة

- التسوق والترفيه

- ينبغي

- إظهار

- يظهر

- غلق

- إغلاق

- مماثل

- منذ

- المواقع

- تباطؤ

- تباطؤ

- SMS

- So

- العدالة

- هندسة اجتماعية

- اجتماعيا

- تطبيقات الكمبيوتر

- شيء

- البريد المزعج

- تختص

- برامج التجسس

- SSL

- شهادة SSL

- معيار

- المعايير

- الولايه او المحافظه

- خطوة

- لا يزال

- مسروق

- قلة النوم

- متجر

- فروعنا

- الإستراتيجيات

- قوي

- دراسة

- تحقيق النجاح

- هذه

- الدعم

- الدعم

- نظام

- أنظمة

- التكتيكات

- أخذ

- يأخذ

- الهدف

- الأهداف

- المهام

- فريق

- يروي

- سياسة الحجب وتقييد الوصول

- •

- الدولة

- سرقة

- السرقات

- من مشاركة

- شيء

- الأشياء

- الثالث

- الآلاف

- التهديدات

- الوقت

- مرات

- إلى

- اليوم

- نغمة

- أداة

- تيشرت

- حركة المرور

- المعاملات

- السفر

- محاكمة

- حصان طروادة

- صحيح

- الثقة

- منعطف أو دور

- أنواع

- عادة

- مظلة

- فهم

- ترقية

- تستخدم

- مستخدم

- مختلف

- ضحية

- افتراضي

- الفيروسات

- VPN

- الشبكات الخاصة الإفتراضية

- نقاط الضعف

- طرق

- الويب

- خدمات ويب

- الموقع الإلكتروني

- المواقع

- حوت

- ابحث عن

- التي

- في حين

- على نطاق أوسع

- سوف

- مستعد

- استعداد

- الأسلاك

- بدون

- للعمل

- أعمال

- العالم

- خاطئ

- سنوات

- حل متجر العقارات الشامل الخاص بك في جورجيا

- نفسك

- زفيرنت