تم الاستحواذ على أول شركة ناشئة في مجال الأمن السيبراني لشركة Josh Lospinoso في عام 2017 من قبل Raytheon / Forcepoint. ثانيه ، Shift5 ، يعمل مع الجيش الأمريكي ومشغلي السكك الحديدية وشركات الطيران بما في ذلك JetBlue. خريج وست بوينت عام 2009 ورودس سكولار ، كابتن الجيش السابق البالغ من العمر 36 عامًا ، أمضى أكثر من عقد من الزمان تأليف أدوات القرصنة لوكالة الأمن القومي والقيادة الإلكترونية الأمريكية.

أخبر Lospinoso مؤخرًا لجنة فرعية تابعة للقوات المسلحة بمجلس الشيوخ كيف يمكن للذكاء الاصطناعي أن يساعد في حماية العمليات العسكرية. ناقش الرئيس التنفيذي / المبرمج هذا الموضوع مع وكالة أسوشيتيد برس وكذلك كيف تشكل نقاط ضعف البرامج في أنظمة الأسلحة تهديدًا رئيسيًا للجيش الأمريكي. تم تحرير المقابلة من أجل الوضوح والطول.

س: في شهادتك ، وصفت تهديدين رئيسيين للتقنيات التي تدعم الذكاء الاصطناعي: أحدهما هو السرقة. هذا واضح بذاته. الآخر هو تسمم البيانات. هل يمكن ان توضح ذلك؟

ج: إحدى طرق التفكير في تسمم البيانات هي التضليل الرقمي. إذا كان الخصوم قادرين على صياغة البيانات التي تراها التقنيات الممكّنة للذكاء الاصطناعي ، فيمكنهم التأثير بعمق على كيفية عمل هذه التكنولوجيا.

س: هل تسمم البيانات يحدث؟

ج: نحن لا نراه على نطاق واسع. لكن لقد حدث. حدثت إحدى الحالات الأكثر شهرة في عام 2016. أطلقت Microsoft روبوت دردشة على Twitter أطلق عليه اسم Tay والذي تعلم من المحادثات التي أجراها عبر الإنترنت. تآمر المستخدمون المؤذون على التغريد بلغة مسيئة ومسيئة. بدأ تاي في توليد محتوى مثير للالتهاب. أخذته Microsoft في وضع عدم الاتصال.

س: الذكاء الاصطناعي ليس مجرد روبوتات محادثة. لطالما كان جزءًا لا يتجزأ من الأمن السيبراني ، أليس كذلك؟

ج: يتم استخدام الذكاء الاصطناعي في عوامل تصفية البريد الإلكتروني لمحاولة وضع علامة على البريد غير الهام وإغراءات التصيد الاحتيالي والفصل بينهما. مثال آخر هو نقاط النهاية ، مثل برنامج مكافحة الفيروسات على الكمبيوتر المحمول - أو برنامج الكشف عن البرامج الضارة الذي يعمل على الشبكات. بالطبع ، يستخدم المتسللون المهاجمون أيضًا الذكاء الاصطناعي لمحاولة هزيمة أنظمة التصنيف هذه. وهذا ما يسمى بالذكاء الاصطناعي العدائي.

س: لنتحدث عن أنظمة البرمجيات العسكرية. عام 2018 مقلق تقرير مكتب محاسبة الحكومة قال إن جميع أنظمة الأسلحة المطورة حديثًا تقريبًا بها نقاط ضعف مهمة. والبنتاغون يفكر في وضع الذكاء الاصطناعي في مثل هذه الأنظمة؟

ج: هناك قضيتان هنا. أولاً ، نحن بحاجة إلى تأمين أنظمة الأسلحة الموجودة بشكل مناسب. هذا دين فني لدينا وسيستغرق سداده وقتًا طويلاً جدًا. ثم هناك حدود جديدة لتأمين خوارزميات الذكاء الاصطناعي - أشياء جديدة سنقوم بتثبيتها. لم يتحدث تقرير مكتب المساءلة الحكومية حقًا عن الذكاء الاصطناعي. لذلك انسى الذكاء الاصطناعي للحظة. إذا بقيت هذه الأنظمة على ما هي عليه ، فإنها لا تزال ضعيفة للغاية.

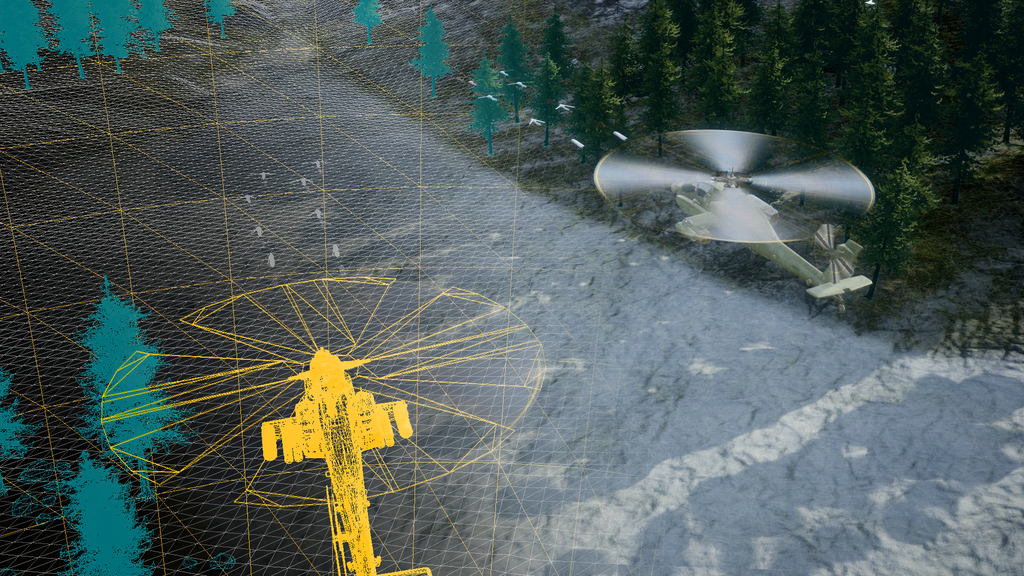

نحن نناقش دفع الظرف وإضافة قدرات ممكّنة للذكاء الاصطناعي لأشياء مثل الصيانة المحسّنة والذكاء التشغيلي. كل شيء على ما يرام. لكننا نبني فوق منزل من الورق. العديد من الأنظمة عمرها عقود ، وتم تعديلها باستخدام التقنيات الرقمية. الطائرات والمركبات الأرضية والأصول الفضائية والغواصات. هم الآن مترابطون. نحن نتبادل البيانات داخل وخارج. الأنظمة مسامية ويصعب تحديثها ويمكن مهاجمتها. بمجرد وصول المهاجم ، تنتهي اللعبة.

في بعض الأحيان يكون بناء منصة جديدة أسهل من إعادة تصميم المكونات الرقمية للأنظمة الحالية. لكن هناك دور للذكاء الاصطناعي في تأمين هذه الأنظمة. يمكن استخدام الذكاء الاصطناعي للدفاع إذا حاول شخص ما المساومة عليهم.

س: لقد شهدت بأن الإيقاف المؤقت لأبحاث الذكاء الاصطناعي ، كما حث البعض ، سيكون فكرة سيئة لأنه سيكون في صالح الصين والمنافسين الآخرين. ولكن لديك أيضًا مخاوف بشأن الاندفاع الكبير نحو منتجات الذكاء الاصطناعي. لماذا؟

ج: أكره أن أبدو قدريًا ، ولكن يبدو أن ما يسمى بقضية "الاستخدام المحترق" تنطبق. غالبًا ما يصاب أحد المنتجات المندفعة إلى السوق بالنيران (يتعرض للاختراق ، ويفشل ، ويتسبب في ضرر غير مقصود). ونقول ، "يا فتى ، كان يجب أن نبني الأمن." أتوقع تسارع وتيرة تطوير الذكاء الاصطناعي ، وقد لا نتوقف مؤقتًا بما يكفي للقيام بذلك بطريقة آمنة ومسؤولة. على الأقل البيت الأبيض والكونغرس يناقشان هذه القضايا.

س: يبدو أن مجموعة من الشركات - بما في ذلك في قطاع الدفاع - تسارع للإعلان عن منتجات الذكاء الاصطناعي غير المخبوزة.

ج: لقد قامت كل شركة تقنية والعديد من الشركات غير التقنية بالتحول تقريبًا نحو الذكاء الاصطناعي. الاضطرابات الاقتصادية قادمة. سوف تتغير نماذج الأعمال بشكل أساسي. الاضطرابات تحدث بالفعل أو تلوح في الأفق - ويحاول قادة الأعمال عدم الوقوع في براثن.

س: ماذا عن استخدام الذكاء الاصطناعي في صنع القرار العسكري مثل الاستهداف؟

ج: لا أعتقد ، بشكل قاطع ، أن خوارزميات الذكاء الاصطناعي - البيانات التي نجمعها - جاهزة في وقت الذروة لنظام سلاح فتاك لاتخاذ القرارات. نحن بعيدون جدا عن ذلك.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- أفلاطونايستريم. ذكاء بيانات Web3. تضخيم المعرفة. الوصول هنا.

- سك المستقبل مع أدرين أشلي. الوصول هنا.

- شراء وبيع الأسهم في شركات ما قبل الاكتتاب مع PREIPO®. الوصول هنا.

- المصدر https://www.defensenews.com/artificial-intelligence/2023/05/29/adversarial-ai-a-threat-to-military-systems-shift5s-lospinoso-says/

- :لديها

- :يكون

- :ليس

- 2016

- 2017

- 2018

- 70

- a

- ماهرون

- من نحن

- تسريع

- الوصول

- المساءلة

- المكتسبة

- مضيفا

- كاف

- الخصومة

- وكالة

- AI

- منظمة العفو الدولية البحوث

- الطائرات

- شركات الطيران

- خوارزميات

- الكل

- سابقا

- أيضا

- an

- و

- أعلن

- آخر

- الحماية من الفيروسات

- التقديم

- هي

- مسلح

- جيش

- مصطنع

- الذكاء الاصطناعي

- AS

- ممتلكات

- أسوشيتد

- At

- سيئة

- BE

- لان

- كان

- بدأ

- بصورة عامة

- نساعدك في بناء

- ابني

- بنيت

- باقة

- الأعمال

- لكن

- by

- تسمى

- CAN

- قدرات

- بطاقات

- حقيبة

- الحالات

- اشتعلت

- تغيير

- chatbot

- chatbots

- الصين

- وضوح

- تصنيف

- جمع

- آت

- الشركات

- حول الشركة

- المنافسين

- مكونات

- حل وسط

- اهتمامات

- مؤتمر

- محتوى

- المحادثات

- استطاع

- الدورة

- حرفة

- حرج

- الانترنت

- الأمن السيبراني

- البيانات

- دين

- عقد

- عقود

- اتخاذ القرار

- القرارات

- الدفاع

- وصف

- كشف

- المتقدمة

- التطوير التجاري

- رقمي

- ناقش

- مناقشة

- التضليل

- do

- هل

- أسهل

- اقتصادي

- البريد الإلكتروني

- كاف

- كل

- مثال

- القائمة

- توقع

- شرح

- فشل

- بعيدا

- صالح

- مرشحات

- نار

- الاسم الأول

- في حالة

- سابق

- تبدأ من

- حدود

- في الأساس

- الرأس مالية

- لعبة

- غاو

- توليد

- دولار فقط واحصل على خصم XNUMX% على جميع

- الذهاب

- عظيم

- أرض

- اخترق

- قراصنة

- القرصنة

- كان

- حدث

- حدث

- الثابت

- يملك

- بتهور

- مساعدة

- هنا

- له

- الأفق

- منـزل

- كيفية

- HTTPS

- i

- فكرة

- if

- صور

- التأثير

- تحسن

- in

- بما فيه

- تثبيت

- متكامل

- رؤيتنا

- مترابطة

- المقابلة الشخصية

- إلى

- مسائل

- IT

- جيت بلو

- م

- لغة

- كمبيوتر محمول

- قادة

- تعلم

- الأقل

- الطول

- مثل

- طويل

- وقت طويل

- صنع

- صيانة

- رائد

- القيام ب

- البرمجيات الخبيثة

- الكشف عن البرامج الضارة

- كثير

- تجارة

- مایکروسافت

- ربما

- عسكر

- الرسالة

- عارضات ازياء

- الأكثر من ذلك

- عين

- محليات

- الأمن القومي

- وكالة الأمن الوطني

- تقريبا

- حاجة

- الشبكات

- جديد

- منصة جديدة

- رواية

- الآن

- حدث

- of

- هجومي

- Office

- حاليا

- غالبا

- قديم

- on

- مرة

- ONE

- online

- تعمل

- تشغيل

- عمليات

- مشغلي

- or

- أخرى

- خارج

- على مدى

- سلام

- وقفة

- البنتاغون

- التصيد

- محور

- المنصة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- البوينت

- صحافة

- رئيسي

- رئيسي

- منتج

- المنتجات

- البرنامج

- حماية

- دفع

- وضع

- السكة الحديدية

- استعداد

- في الحقيقة

- مؤخرا

- إعادة تصميم

- صدر

- تقرير

- بحث

- مسؤول

- حق

- النوع

- اندفاع

- s

- قال

- قول

- يقول

- الثاني

- القطاع

- تأمين

- تأمين

- أمن

- انظر تعريف

- رؤية

- يبدو

- مجلس الشيوخ

- خدمات

- ينبغي

- So

- حتى الآن

- تطبيقات الكمبيوتر

- بعض

- شخص ما

- الفضاء

- قضى

- بدء التشغيل

- بقي

- لا يزال

- اللجنة الفرعية

- موضوع

- هذه

- مبادلة

- نظام

- أنظمة

- أخذ

- حديث

- استهداف

- التكنولوجيا

- شركة التقنية

- تقني

- التكنولوجيا

- تكنولوجيا

- شهد

- شهادة

- من

- أن

- •

- سرقة

- منهم

- then

- هناك.

- تشبه

- هم

- الأشياء

- اعتقد

- تفكير

- هؤلاء

- التهديد

- التهديدات

- الوقت

- إلى

- استغرق

- تيشرت

- نحو

- محاولة

- سقسقة

- أو تويتر

- اثنان

- لنا

- ترقية

- تستخدم

- مستعمل

- المستخدمين

- السيارات

- جدا

- نقاط الضعف

- الضعيفة

- وكان

- طريق..

- we

- أسلحة

- حسن

- West Side

- ابحث عن

- أبيض

- البيت الابيض

- لماذا

- مع

- أعمال

- سوف

- لصحتك!

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت