->

الصورة: فوتوليا / سدكوريت

يقدم الإنترنت مجموعة غنية من الأدوات للأغراض الإجرامية: أدوات اختراق كلمات المرور وماسحات الضعف هما مجرد مثالين. وفي الوقت نفسه، يجد المرء أيضًا تطبيقات ويب مناسبة لانتهاك الخصوصية - على سبيل المثال، البحث العكسي عن أصحاب أرقام الهواتف أو شخص في صورة.

ومع ذلك، لا يمكن استخدام هذه الأدوات للأغراض الإجرامية أو للتعرف على هوية الأشخاص الآخرين فحسب، بل يمكنك أيضًا استخدامها لحمايتك الشخصية أو في حالات الطوارئ. على سبيل المثال، غالبًا ما تكون أدوات كسر كلمة المرور هي الملاذ الأخير إذا نسيت كلمة مرور مهمة. يمكن أيضًا استخدام أدوات فحص الثغرات الأمنية على شبكتك الخاصة لاكتشاف نقاط الدخول المحتملة للمتسللين ثم حظرها.

تنبيه: لا يُسمح باختراق كلمات المرور أو حتى التجسس على الشبكات بموجب القانون إلا إذا كان ذلك يتضمن كلمات المرور الخاصة بك وشبكتك الخاصة. إذا حاولت فك تشفير كلمة مرور شخص آخر أو التجسس على شبكة أخرى، فأنت عرضة للملاحقة القضائية.

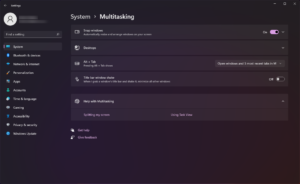

استبدال كلمة مرور ويندوز

يمكن لـ Offline NT Password & Registry Editor أيضًا الكتابة فوق كلمات مرور Windows 10 و11. يشرح الدليل التفصيلي الموجود على الويب كيفية القيام بذلك.

IDG

كلمة المرور الأولى التي يتعين عليك إدخالها بعد تشغيل جهاز الكمبيوتر الخاص بك هي عادةً كلمة مرور Windows. إذا لم تعد تعرف كلمة المرور هذه، فلن يتم فقدان بياناتك - يمكنك تشغيل الكمبيوتر باستخدام عصا التمهيد أو قرص التمهيد المضغوط، على سبيل المثال، ونسخ المستندات المهمة إلى وسيط آخر - ولكن ليس لديك عادةً خيار سوى إعادة تثبيت نظام التشغيل نظام.

الأداة المجانية غير متصل كلمة مرور NT ومحرر التسجيل يقدم وسيلة للخروج. فهو لا يحاول حتى كسر كلمة المرور، ولكنه ببساطة يقوم بالكتابة فوقها بمجموعة أحرف من اختيارك.

الأداة قديمة جدًا بالفعل، ويعود تاريخ الإصدار الأخير إلى عام 2014، لكنها لا تزال تعمل تحت نظامي التشغيل Windows 10 و11، وإن كان ذلك مع بعض القيود. على سبيل المثال، يجب أن يدعم الكمبيوتر الوضع القديم عند التشغيل؛ البرنامج لا يعمل مع تمهيد UEFI. بالإضافة إلى ذلك، يجب عدم تشفير القرص الصلب أو SSD باستخدام Bitlocker أو أي برنامج آخر.

لاحظ أيضًا أن التشفير المدمج في Windows، نظام الملفات EFS، مرتبط بكلمة المرور. إذا قمت بتغييره مع غير متصل كلمة مرور NT ومحرر التسجيل وكنت قد قمت مسبقًا بتشفير محرك الأقراص الثابتة الخاص بك، فسيتم فقدان البيانات.

يمكن الحصول على دليل حول كيفية استخدام محرر كلمة المرور والتسجيل غير المتصل بالإنترنت يمكن العثور عليها هنا.

كلمات المرور لمستندات Office

تعرف الأداة Advanced Office Password Recovery من Elcomsoft عدة طرق لكسر كلمة المرور الخاصة بملف Office المقفل. في النسخة المجانية، يتم العثور على كلمات المرور بحد أقصى ثلاثة أحرف.

IDG

يمكن لبرامج Microsoft 365 مثل Word وExcel وPowerPoint وما إلى ذلك حماية المستندات وتشفيرها بكلمة مرور. قامت Microsoft بتعزيز هذا التشفير إلى حد ما مع كل إصدار جديد.

لذلك، يمكنك العثور على مجموعة كاملة من الأدوات على الإنترنت التي يمكنها كسر كلمات المرور الخاصة بإصدارات Office الأقدم، ولكن هذا غير ممكن مع الإصدارات الأحدث من Microsoft 365.

استثناء واحد هو Elcomsoft Advanced Office استعادة كلمة المرور، والذي يمكنه فك تشفير المستندات من جميع إصدارات Microsoft Office. وفقًا للشركة المصنعة، يمكن للبرنامج أيضًا تحديد كلمات المرور الخاصة بـ Wordperfect Office وOpenoffice.org والعديد من حزم Office الأخرى.

للتأكد من أن العملية لا تستغرق وقتًا طويلاً، يستخدم البرنامج وحدة معالجة رسومات واحدة أو أكثر. الأداة متاحة مقابل رسوم، والنسخة المنزلية تكلف 49 دولارًا. تقدم الشركة المصنعة نسخة تجريبية للتنزيل المجاني، والتي، مع ذلك، تعرض فقط كلمات المرور التي يصل طولها إلى ثلاثة أحرف، وهو ما لن يكون كافيًا على أي حال.

تعد مستندات PDF المحمية بكلمة مرور عبر Adobe Acrobat أو Word حالة خاصة. بالنسبة لهم، تحتاج إلى برنامج منفصل، وهي برنامج Elcomsoft المتقدم لاستعادة كلمة مرور ملفات PDF مقابل 49 دولارًا أيضًا. يتوفر أيضًا إصدار تجريبي محدود لهذه الأداة.

John the Ripper هو برنامج مفتوح المصدر يقوم بكسر كلمات المرور من تنسيقات Office المختلفة والبرامج الأخرى بفضل العديد من الملحقات. ومع ذلك، قد يستغرق هذا عدة ساعات أو حتى أيام.

IDG

البديل لـ Elcomsoft هو برنامج سطر الأوامر المجاني جون الخارق. يمكنك التحكم في البرنامج عبر سطر الأوامر، وبالتالي تكون العملية أكثر تعقيدًا بعض الشيء. ومع ذلك، بمساعدة الملحقات، يمكنك استخدام الأداة لفك تشفير ملفات Microsoft 365 وكذلك Libre Office أو ملفات ZIP المشفرة.

جرب المدة التي يستغرقها برنامج Elcomsoft وبرنامج John the Ripper لتحديد كلمة المرور التي استخدمتها. سيعطيك هذا فكرة عن مدى أمان كلمة المرور الخاصة بك. ضع في اعتبارك أن المتسللين المجرمين قد يكون لديهم إمكانية الوصول إلى أجهزة الكمبيوتر الحالية عالية الأداء المزودة بالعديد من وحدات معالجة الرسومات وقوة حوسبة عالية في المقابل. يمكن أن يتجاوز أدائها أداء جهاز الكمبيوتر بمعامل مائة أو أكثر، على الأقل عندما يتعلق الأمر بمثل هذه المهام الخاصة.

مسح الشبكة الخاصة بك

كانت Nmap في الأصل أداة Linux لسطر الأوامر. وفي هذه الأثناء، يتوفر أيضًا إصدار Windows مع واجهة مستخدم رسومية، مما يجعل استخدامه أسهل بكثير.

IDG

إذا تمكنت البرامج الضارة من الوصول إلى جهاز الكمبيوتر الخاص بك، فغالبًا ما تحاول إصابة أجهزة الكمبيوتر الأخرى في شبكتك أيضًا. كإجراء وقائي، يمكنك إخضاع الأجهزة الموجودة في شبكتك لتحليل نقاط الضعف. الأداة الأكثر شهرة لهذا هو البرمجيات مفتوحة المصدر نمب.

فهو يبحث عن المنافذ المفتوحة التي يمكن من خلالها الوصول إلى الجهاز من الخارج ويستنتج نظام التشغيل وإصداره والخدمات قيد التشغيل وجدار الحماية المثبت من تكوين المنفذ والبيانات الأخرى. إذا كانت الثغرات الأمنية معروفة بتكوين تم العثور عليه، فيمكن للمتسلل الإجرامي استغلالها والاستيلاء على الكمبيوتر.

Nmap هي أداة احترافية وتتطلب بعض المعرفة حول كيفية عمل الشبكات. في https://nmap.org/docs.html يمكنك العثور على تعليمات مفصلة للبرنامج، سواء بالنسبة لإصدار سطر الأوامر أو للإصدار المزود بواجهة Windows. قد تكون هناك حاجة للبحث لتفسير البيانات المقدمة من Nmap.

اختبار كلمة مرور الواي فاي

واجهة المستخدم الرسومية لـ Aircrack-ng متفرقة جدًا. ومع ذلك، فإن البرنامج صعب الاستخدام ويتطلب أيضًا مكونات أجهزة خاصة حتى يتمكن من سحب البيانات على الإطلاق.

IDG

يعتمد أمان شبكة Wi-Fi إلى حد كبير على كلمة المرور المستخدمة. لهذا السبب، غالبًا ما تكون كلمات مرور Wi-Fi طويلة جدًا ومعقدة. لاختراق تشفير Wi-Fi، من الضروري أيضًا تسجيل وتحليل حركة البيانات بين نقطة الوصول والعميل لفترة طويلة. وبدلاً من ذلك، قم بتنفيذ هجوم القوة الغاشمة وجرب مجموعات الأحرف حتى تتوصل إلى كلمة المرور للوصول إلى الشبكة.

الأداة ايركراك، نغ وتذهب بطريقة أخرى: فهي تبحث عن المفتاح المشترك مسبقًا، وهو المفتاح الذي يتم تبادله بين نقطة الوصول والكمبيوتر العميل لتشفير البيانات. المواقع المحتملة هي حركة البيانات المسجلة في شكل ملف أو شبكة Wi-Fi مراقبة.

يعمل Aircrack-ng فقط مع عدد من شرائح وهوائيات Wi-Fi المحددة. كما أنه ليس من السهل التشغيل. بالإضافة إلى ذلك، يمكنه بشكل واقعي فك تشفير كلمات المرور الأقصر فقط. على سبيل المثال، يعد فك تشفير كلمة المرور المكونة من 20 رقمًا لجهاز Fritzbox أمرًا ميؤوسًا منه.

ومع ذلك، بالنسبة لاختبار الأمان، فإن هذه الميزة مناسبة تمامًا: إذا تمكن Aircrack-ng من كسر كلمة مرور Wi-Fi الخاصة بك، فهي قصيرة جدًا.

إخفاء هويتك على شبكة الإنترنت

لا تزال شبكة Tor هي الخيار الأفضل للتنقل عبر الإنترنت دون أن يتم اكتشافها. صحيح أن التسجيل عبر Tor يعد أيضًا شرطًا أساسيًا لزيارة الويب المظلم، حيث يتم تداول البضائع غير القانونية في العديد من المواقع.

لكن Tor هو أيضًا الطريقة الأكثر أمانًا للعديد من الأشخاص في الدول القمعية للوصول إلى مواقع الويب التي لا يمكن اكتشافها والتي لا يمكن الوصول إليها في بلدانهم. هنا في الولايات المتحدة، يعد TOR ببساطة وسيلة آمنة للبقاء مجهول الهوية على الإنترنت. يمكنك أيضًا إرسال رسائل بريد إلكتروني أو استخدام وسائل التواصل الاجتماعي عبر الشبكة - يدير Facebook موقعه الخاص على الويب المظلم منذ عدة سنوات.

للوصول إلى Tor، كل ما تحتاجه هو البرنامج المجاني متصفح تور، نسخة مخصصة ومُعدة مسبقًا من Firefox.

إذا كنت تريد أن تكون في الجانب الآمن، فاستخدم قرصًا مضغوطًا مباشرًا مع توزيعة Linux الذيول، والذي يسمح أيضًا بالوصول إلى شبكة Tor وتشغيل جهاز الكمبيوتر الخاص بك بها.

البحث العكسي: الصور

بيمييز هو محرك بحث مخصص للوجوه. يمكنك تحميل صورة إلى موقع الويب أو التقاط صورة بهاتفك الذكي، وستقوم خدمة الويب بالبحث في قاعدة بياناتها عن المزيد من الصور لنفس الشخص في جزء من الثانية. ثم يقدم لك الصور التي عثر عليها ويسمي مواقع الويب التي عثر عليها فيها.

ثلاث عمليات بحث مجانية، لكن الخدمة لا تحدد عناوين الويب المقابلة. يجب عليك دفع 14.99 دولارًا لكل عملية بحث لتنشيطها. لإجراء المزيد من عمليات البحث، يمكنك الحصول على اشتراك يكلف 29.99 دولارًا شهريًا في الإصدار الأرخص.

تقدم Google أيضًا خدمة مماثلة مجانًا. يقدم محرك البحث إمكانية البحث عن الصور في www.google.com/imghp. إذا قمت بالنقر فوق رمز الكاميرا الموجود على يمين حقل البحث، فيمكنك تحميل صورة. بعد النقر على "بحث"، اضبط قسم الصورة ثم انقر على "البحث عن مصدر الصورة". ستقدم لك Google بعد ذلك قائمة بمواقع الويب التي تظهر عليها هذه الصورة.

هناك اختلاف واحد بين الخدمتين: Pimeyes قادر على البحث عن صور لنفس الشخص، بحيث يمكنك التعرف عليها من خلال تعليق، على سبيل المثال. لذا فهي خدمة للتعرف على الوجوه. ومن ناحية أخرى، فإن بحث الصور في Google لا يعثر إلا على نفس الصور أو صور مشابهة على الويب. ومع ذلك، يمكن استخدام كلا محركي البحث بشكل مفيد للبحث عن الاستخدام غير المصرح به للصور المحمية بحقوق الطبع والنشر، على سبيل المثال.

تُرجم هذا المقال من الألمانية إلى الإنجليزية وظهر في الأصل على pcwelt.de.

رموز القسيمة

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.pcworld.com/article/2089381/the-best-hacker-tools-for-windows-professionals-at-a-glance.html

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 10

- 11

- 17

- 2014

- 2023

- 32

- 400

- 500

- 7

- 8

- a

- ماهرون

- من نحن

- الوصول

- الوصول

- يمكن الوصول

- وفقا

- إضافة

- عناوين

- ضبط

- أدوبي

- متقدم

- بعد

- ضد

- الكل

- يسمح

- سابقا

- أيضا

- البديل

- amp

- an

- تحليل

- تحليل

- و

- مجهول

- آخر

- أي وقت

- ظهر

- يبدو

- التطبيقات

- هي

- حول

- البند

- AS

- At

- مهاجمة

- المؤلفة

- متاح

- BE

- لان

- كان

- أفضل

- ما بين

- حظر

- على حد سواء

- القوة الغاشمة

- يبني

- مدمج

- لكن

- by

- وكاميرا

- CAN

- فيزا وماستركارد

- حمل

- حقيبة

- الفئة

- CD

- تغيير

- حرف

- الأحرف

- تهمة

- أرخص

- خيار

- انقر

- زبون

- الكود

- COM

- مجموعة

- تركيبات

- تأتي

- يأتي

- تعليقات

- مجمع

- معقد

- مكونات

- الكمبيوتر

- أجهزة الكمبيوتر

- الحوسبة

- القدرة الحاسوبية

- الاعداد

- مراقبة

- المقابلة

- التكاليف

- استطاع

- البلد

- صدع

- تكسير

- ائتمان

- مجرم

- CSS

- حالياًّ

- حسب الطلب

- غامق

- الويب المظلم

- البيانات

- قاعدة البيانات

- التاريخ

- تمور

- أيام

- فك تشفير

- يعتمد

- وصف

- مفصلة

- بكشف أو

- حدد

- جهاز

- الأجهزة

- مات

- فرق

- يعرض

- توزيع

- do

- وثائق

- هل

- بإمكانك تحميله

- قيادة

- كل

- أسهل

- سهل

- رئيس التحرير

- آخر

- رسائل البريد الإلكتروني

- تضمين

- مشفرة

- التشفير

- النهاية

- محرك

- محركات

- انجليزي

- ضمان

- أدخل

- دخول

- إلخ

- الأثير (ETH)

- حتى

- مثال

- أمثلة

- تجاوز

- Excel

- استثناء

- تبادل

- ويوضح

- استغلال

- اضافات المتصفح

- الوجه

- تمييز الوجوه

- فيسبوك

- وجوه

- عامل

- زائف

- الميزات

- رسوم

- حقل

- قم بتقديم

- ملفات

- ويرى

- برنامج فايرفوكس

- جدار الحماية

- الاسم الأول

- اتباع

- في حالة

- القوة

- نسي

- النموذج المرفق

- وجدت

- مجانًا

- تبدأ من

- إضافي

- الألمانيّة

- دولار فقط واحصل على خصم XNUMX% على جميع

- منح

- يذهب

- بضائع

- شراء مراجعات جوجل

- جوجل

- وحدات معالجة الرسومات

- توجيه

- القراصنة

- قراصنة

- كان

- يد

- الثابت

- القرص الصلب

- أجهزة التبخير

- يملك

- ارتفاع

- مساعدة

- هنا

- مرتفع

- أداء عالي

- الصفحة الرئيسية

- ساعات العمل

- كيفية

- كيفية

- لكن

- HTML

- HTTPS

- قنطار

- اي كون

- فكرة

- تحديد

- هوية

- if

- غير شرعي

- صورة

- البحث عن الصور

- صور

- أهمية

- in

- مؤشر

- تعليمات

- السطح البيني

- Internet

- ينطوي

- IT

- انها

- جون

- JPG

- م

- احتفظ

- القفل

- علم

- المعرفة

- معروف

- يعرف

- كبير

- إلى حد كبير

- اسم العائلة

- القانون

- الأقل

- إرث

- الطول

- محدود

- خط

- لينكس

- قائمة

- القليل

- حي

- المواقع

- مقفل

- طويل

- وقت طويل

- يعد

- تبدو

- ضائع

- جعل

- يصنع

- البرمجيات الخبيثة

- مدير

- يدير

- الشركة المصنعة

- كثير

- كثير من الناس

- مصفوفة

- ماكس العرض

- أقصى

- مايو..

- غضون ذلك

- قياس

- الوسائط

- متوسط

- طرق

- مایکروسافت

- مايكروسوفت 365

- مايكروسوفت أوفيس

- مايكروسوفت ويندوز

- دقيقة

- مانع

- دقائق

- معهد ماساتشوستس للتكنولوجيا

- موضة

- مراقبة

- شهر

- الأكثر من ذلك

- يتحرك

- كثيرا

- يجب

- الاسم

- أي

- أسماء

- ضروري

- حاجة

- شبكة

- الوصول إلى الشبكة

- الشبكات

- الشبكات

- مع ذلك

- جديد

- أحدث

- لا

- بدون اضاءة

- لاحظ

- nt

- عدد

- أرقام

- شهر اكتوبر

- of

- عروض

- Office

- حاليا

- غالبا

- قديم

- أقدم

- on

- ONE

- فقط

- جاكيت

- المصدر المفتوح

- برمجيات مفتوحة المصدر

- طريقة التوسع

- تعمل

- نظام التشغيل

- عملية

- الأمثل

- or

- في الأصل

- أخرى

- خارج

- في الخارج

- على مدى

- الخاصة

- أصحاب

- حزم

- صفحة

- كلمة المرور

- كلمات السر

- PC

- مجتمع

- إلى

- أداء

- شخص

- صور

- الصور

- لوحات حائط

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- المساعد

- البوينت

- نقاط

- صورة

- الموانئ

- ممكن

- منشور

- قوة

- بريميوم

- يقدم

- الهدايا

- سابقا

- ابتدائي

- خصوصية

- عملية المعالجة

- محترف

- المهنيين

- ملفي الشخصي

- البرنامج

- البرامج

- الملاحقة القضائية

- حماية

- الحماية

- المقدمة

- أغراض

- تماما

- نطاق

- نادي القراءة

- في الحقيقة

- سبب

- اعتراف

- سجل

- مسجل

- استرجاع

- التسجيل

- سجل

- لا تزال

- مطلوب

- يتطلب

- بحث

- منتجع

- القيود

- عكس

- النوادي الثرية

- حق

- الروبوتات

- تشغيل

- يدير

- s

- خزنة

- أسلم

- نفسه

- بحث

- محرك البحث

- محركات البحث

- البحث

- الثاني

- القسم

- تأمين

- أمن

- مختار

- اختيار

- إرسال

- SEO

- مستقل

- الخدمة

- خدماتنا

- عدة

- قصير

- جانب

- مماثل

- ببساطة

- عزباء

- الموقع

- المواقع

- الهاتف الذكي

- فرقعة

- So

- العدالة

- وسائل التواصل الاجتماعي

- تطبيقات الكمبيوتر

- بعض

- شخص ما

- قليلا

- مصدر

- تختص

- على وجه التحديد

- انقسم

- تجسس

- بداية

- المحافظة

- لحام عصا

- لا يزال

- موضوع

- مكتتب

- اشتراك

- هذه

- كاف

- مناسب

- الدعم

- رمز

- نظام

- جدول

- TAG

- أخذ

- المهام

- تجربه بالعربي

- شكر

- أن

- •

- من مشاركة

- منهم

- then

- هناك.

- وبالتالي

- تشبه

- هم

- ثلاثة

- عبر

- وهكذا

- مربوط

- الوقت

- عنوان

- إلى

- جدا

- أداة

- أدوات

- تور

- تداول

- حركة المرور

- صحيح

- محاولة

- تحول

- أو تويتر

- اثنان

- نوع

- غير مصرح

- مع

- لم يتم اكتشافه

- متحد

- الولايات المتحدة

- حتى

- URL

- تستخدم

- مستعمل

- مستخدم

- واجهة المستخدم

- يستخدم

- عادة

- مختلف

- الإصدار

- جدا

- بواسطة

- مخالفة

- من

- نقاط الضعف

- الضعف

- تريد

- حرب

- وكان

- طريق..

- الويب

- تطبيقات الويب

- الموقع الإلكتروني

- المواقع

- حسن

- متى

- التي

- كامل

- واي فاي

- سوف

- نوافذ

- مع

- كلمة

- للعمل

- أعمال

- مكتوب

- سنوات

- لصحتك!

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت

- الرمز البريدي